暗号資産投資家が、約4,556イーサリアム(およそ1,240万ドル相当)を高度な「アドレス毒殺(ポイズニング)」攻撃によって失った。

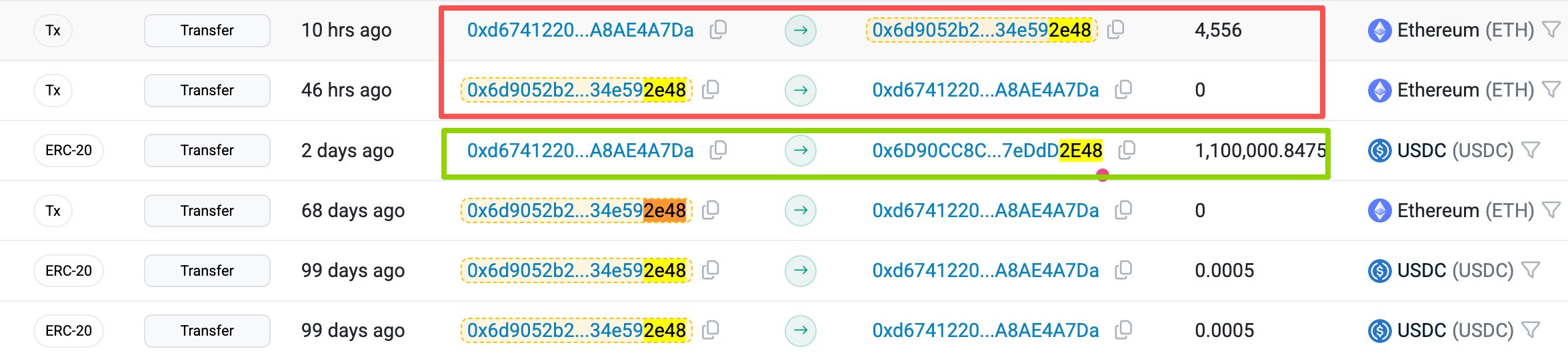

スペクター氏という匿名のブロックチェーン分析者が、攻撃者による「ダスト」取引が被害者のウォレットに行われてから、約32時間後に盗難が発生したと報告した。

偽の類似アドレスでイーサリアム保有者が数億円損失

スペクター氏のオンチェーン分析によると、攻撃者は2か月もの間、被害者の取引動向を監視していた。その期間中、ハッカーはOTC決済に使用された入金アドレスを特定した。

攻撃者はバニティアドレス生成ソフトウェアを用いて、見た目が酷似したウォレットを構築した。この偽のアドレスは、被害者が本来送金すべき正規の宛先と冒頭および末尾の英数字が完全に一致していた。

アドレス毒殺(ポイズニング)は、長い16進文字列の「最初と最後」数文字だけを確認するユーザー心理を悪用するもの。本件では、偽アドレスと正規のOTCアドレスが一見しただけでは全く同一に見えた。

攻撃者はまず、ごく小額の取引を被害者のウォレットに送り、アクティビティーログに偽アドレスを表示させる策を講じた。この動きにより、改ざんアドレスが「最近の取引履歴」の最上部に表示された。

被害者はこの改ざんされたリストを参考にしてしまい、1,240万ドルの送金時に本来のアドレスではなく、毒殺された偽アドレスを誤ってコピー・使用した。

この事件は、ここ数週間で発生した同手法による8桁規模の2件目の盗難となる。先月も別の暗号資産トレーダーが、ほぼ同様の手口で約5,000万ドルを失った。

業界関係者は、ウォレットのインターフェースがアドレス情報の一部を省略表示することで、こうした攻撃が拡大していると指摘。設計上、違いが現れる中央部分が隠れてしまう。

また、今回の流出は機関投資家クラスの投資家における検証体制の在り方にも大きな疑問を投げかけている。

一般トレーダーがコピペでアドレス入力する例が多い一方で、多額を移す事業体は通常、厳格なホワイトリスト管理やテスト送金を実施している。

こうした状況を受け、ブロックチェーンセキュリティ企業のScam Snifferは投資家に対し、繰り返し行う暗号資産の送金で取引履歴の利用をやめるよう警告。代わりに、検証済みかつハードコーディングされたアドレス帳の活用を推奨し、インターフェースの詐称リスクを抑制するよう呼びかけている。