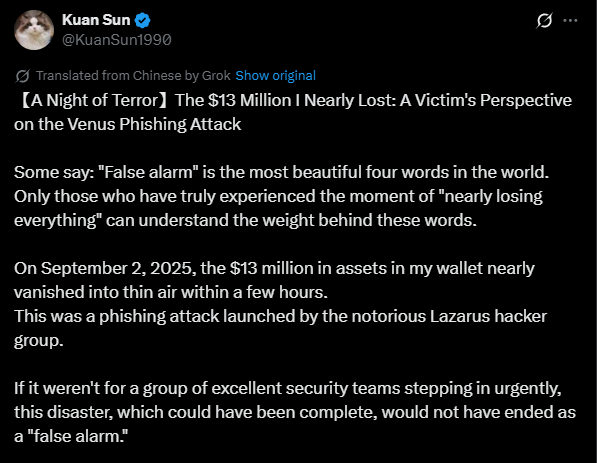

今週初め、暗号資産のクジラであるクアン・サン氏が、自身のXアカウントで高度なフィッシング攻撃の標的となった詳細な体験を共有した。

この話はすべての投資家に対する厳しい警告となる。同氏は1350万ドルを失い、その後回復した。デジタル資産のエコシステムが拡大するにつれ、ハッキングのリスクも増大している。投資家はどのようにして大規模な損失を防ぐことができるのか。

一見無害な会議が悪夢に変わる

火曜日のフィッシング攻撃でクアン・サン氏は、分散型貸付プラットフォームであるVenus Protocolのユーザーとして暗号資産を奪われた。しかし、Venus Protocolチームの迅速な対応と協力のおかげで、盗まれた資金を回復することができた。

この巧妙な攻撃は2025年4月に香港のワンシャン会議で始まった。そこで、共通の友人がサン氏にStackのアジア事業開発の代表者と称する人物を紹介した。このようなネットワーキングは暗号資産の世界では一般的であり、彼らはTelegramでお互いを追加した。

8月29日、いわゆる「BD」が簡単なZoomミーティングを要求した。サン氏は遅れて参加し、部屋に音がないことに気づいた。

彼のウェブページにポップアップメッセージが表示され、「マイクのアップデートが必要です」と書かれていた。混乱したサン氏はアップグレードボタンをクリックし、罠にかかる致命的なミスを犯した。

サン氏は後に気づいたが、ハッカーたちは即興で行動していたわけではなかった。同氏は、この高度にカスタマイズされた攻撃が月曜日から進行中で、彼を特に狙っていたと述べた。

「アップデート」の後、彼のコンピュータに奇妙なメッセージが表示され始めた。Chromeブラウザが異常に閉じ、「タブを復元しますか?」というメッセージがポップアップした。

何も疑わず、サン氏は日常のルーチンを続け、ブラウザを通じてVenus Protocolにアクセスした。そこで、彼は何度も行ってきた引き出しを実行した。

その直後、彼のコンピュータは遅くなり、GoogleアカウントがChromeからログアウトされ、彼のウォレットに見慣れない取引が現れた。彼はすぐに何かが非常におかしいと気づいた。

分析によれば、ハッカーたちは彼が頻繁に使用していたRabbyウォレット拡張機能を悪意のあるプログラムに置き換えたとされる。この手法は北朝鮮の悪名高いハッカーグループ、ラザルスによく使われる。

ウォレットの承認権限を得た後、彼らは迅速にvUSDC、vETH、vWBETH、vBNBを含む様々なトークンを転送した。

迅速な回復と重要な教訓

サン氏は迅速に行動し、ブロックチェーンセキュリティ企業のPeckshieldとSlowmistに指導を求めた。また、Venus Protocolチームにも助けを求めた。

その結果、Venus Protocolは予防措置としてプラットフォームを即座に停止し、調査を開始した。

その後、攻撃者のウォレットを強制清算するための緊急ガバナンス投票を開始し、サン氏は1350万ドルを無事に回復した。

木曜日、サン氏は自身の体験と重要な教訓を共有した。彼は北朝鮮のハッカーがソーシャルエンジニアリング、ディープフェイク、トロイの木馬を組み合わせて使用することが増えていると警告した。

その結果、正当なビデオ会議や通常のTwitterアカウントに見えるものが完全に偽物である可能性がある。

彼は特に、他人からのZoomリンクを避け、プログラムのプラグインは公式チャンネルからのみダウンロードするようユーザーに勧めた。また、ポップアップウィンドウに表示される「アップグレード」リンクを決してクリックしないように促した。

サン氏は、さらなる被害を防ぐために迅速に行動したVenusチームに感謝の意を表した。彼は「日常生活で受けるあらゆる要求に常に疑いを持ち、常に冷静に対応すること」を皆に呼びかけた。