イーサリアムベースのZKロールアッププロトコルであるLoopringが9日、大規模なセキュリティ侵害に見舞われた。この事件は数百万ドルに達する損失をもたらした。

攻撃はガーディアンのウォレット回復サービスを標的とし、2要素認証(2FA)プロセスの脆弱性を悪用した。

Loopring、ハッキング後に専門家や当局と協力

LoopringのGuardianサービスでは、ユーザが信頼できるウォレットを指定することで、漏洩したウォレットをロックしたり、シードフレーズが失われたウォレットを復元したりといったセキュリティタスクを実行できます。ハッカーはこのサービスを迂回し、たった一人のガーディアンを使って無許可でウォレットの復元を開始しました。

Loopringの2FAサービスを侵害することで、ハッカーはウォレットの所有者になりすました。これにより、ハッカーは回復プロセスの承認を得て、所有権をリセットし、影響を受けたウォレットから資産を引き出すことができました。このエクスプロイトは主に、複数の保護者やサードパーティの保護者がいないウォレットに影響を与えました。

関連記事:Web3ウォレットの特徴や注意点をわかりやすく解説

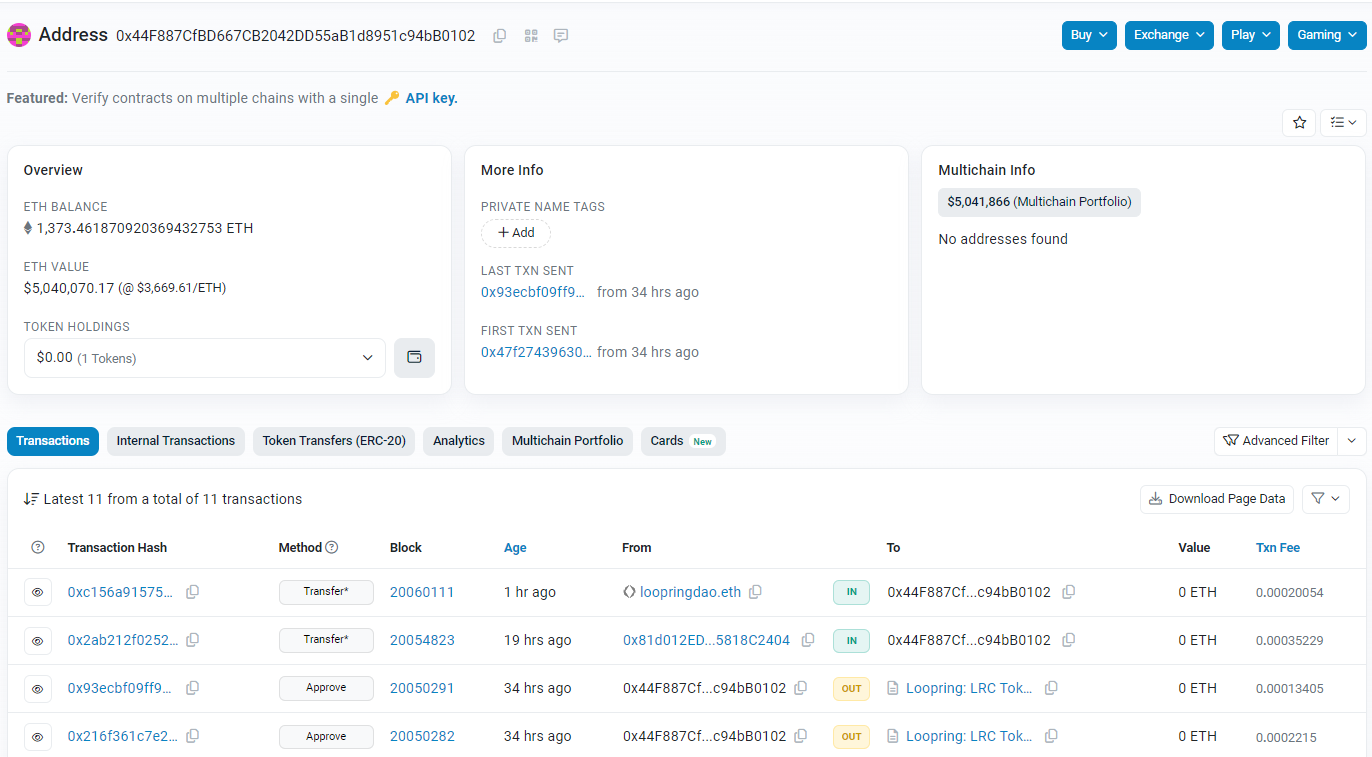

チームは侵害に関与した2つのウォレットアドレスを特定しました。オンチェーンデータによると、1つのウォレットは侵害されたウォレットから約500万ドルを流出させ、現在はイーサリアム(ETH)に完全にスワップされています。

Loopringは、ハッカーがどのようにして2FAサービスを侵害したのかを特定するために、ミストのセキュリティ専門家と協力していると説明しました。また、ユーザーを保護するためにガーディアン関連と2FA関連の業務を一時的に停止し、侵害を食い止めたという。

「Loopringは法執行機関や専門のセキュリティチームと協力して犯人を追跡しています。捜査が進み次第、最新情報を提供し続けます」と付け加えた。

この事件は、暗号市場データアグリゲータのCoinGeckoが、サードパーティの電子メールサービスプロバイダであるGetResponseを介してデータ侵害の被害に遭った後に発生した。6月5日、ハッカーはGetResponseの従業員のアカウントを侵害し、CoinGeckoのアカウントから約200万の連絡先をエクスポートした。

この攻撃者はその後、別のGetResponseクライアントのアカウントを使って23,723通のフィッシングメールを送信しました。悪意のある行為者は、有害な電子メールを送信するためにCoinGeckoのドメインを使用していませんでした。

CoinGeckoはさらに、侵入にもかかわらずハッカーがアカウントやパスワードを漏洩させていないことをユーザーに保証した。しかし、流出したデータにはユーザーの名前、メールアドレス、IPアドレス、メールが開封された場所が含まれていた。

CoinGeckoは今回の流出事件を受けて、特にエアドロップを提供すると称するEメールを受信した場合は警戒するようユーザーに勧告した。同プラットフォームはまた、予期せぬ電子メールからのリンクのクリックや添付ファイルのダウンロードを避け、推奨されるセキュリティ対策を遵守するようユーザーに呼びかけました。